मैरियट इंटरनेशनल सफ़र्स 500 मीटर रिकॉर्ड डेटा ब्रीच

विज्ञापन

साइबर सुरक्षा, ऑनलाइन गोपनीयता और डेटा सुरक्षा की दुनिया में हर महीने बहुत कुछ हो रहा है। इसे रखना मुश्किल है!

हमारा मासिक सुरक्षा डाइजेस्ट आपको हर महीने सबसे महत्वपूर्ण सुरक्षा और गोपनीयता समाचार पर नज़र रखने में मदद करेगा। यहाँ नवंबर में क्या हुआ है।

1. मैरियट इंटरनेशनल सफ़र्स 500 मीटर रिकॉर्ड डेटा ब्रीच

हमेशा की तरह, महीने के अंत में सुरक्षा समाचारों के सबसे बड़े बिट्स में से एक।

नवंबर अंत में मैरियट इंटरनेशनल होटल समूह के साथ एक विशाल डेटा उल्लंघन का खुलासा हुआ। यह माना जाता है कि 500 मिलियन ग्राहक रिकॉर्ड प्रभावित हैं क्योंकि हमलावर की 2014 के बाद से मैरियट इंटरनेशनल स्टारवुड डिवीजन नेटवर्क तक पहुंच थी।

मैरियट इंटरनेशनल ने 5, 800 से अधिक संपत्तियों के साथ, दुनिया में सबसे बड़ी होटल श्रृंखला बनाने के लिए 2016 में स्टारवुड का अधिग्रहण किया।

लीक का मतलब विभिन्न उपयोगकर्ताओं के लिए अलग-अलग चीजें हैं। हालाँकि, प्रत्येक उपयोगकर्ता के लिए जानकारी में एक संयोजन होता है:

- नाम

- पता

- फ़ोन नंबर

- ईमेल पता

- पासपोर्ट संख्या

- खाते की जानकारी

- जन्म की तारीख

- लिंग

- आगमन और प्रस्थान की जानकारी

शायद सबसे अधिक महत्व मैरियट के रहस्योद्घाटन का है कि कुछ रिकॉर्डों में एन्क्रिप्टेड कार्ड जानकारी शामिल है - लेकिन यह भी नहीं बता सकता है कि निजी कुंजी चोरी हो गई थी, भी।

इसका लंबा और छोटा समय यह है: यदि आप 10 सितंबर, 2018 से पहले, टाइमशैयर संपत्तियों सहित किसी भी मैरियट स्टारवुड होटल में रुके थे, तो आपकी जानकारी से समझौता किया जा सकता था।

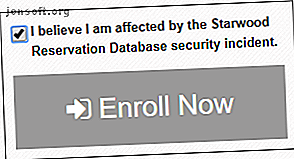

मैरियट वेबवॉचर को एक साल की मुफ्त सदस्यता प्रदान करके संभावित रूप से प्रभावित उपयोगकर्ता की सुरक्षा के लिए उपाय कर रहा है। अमेरिकी नागरिकों को मुफ्त धोखाधड़ी परामर्श और प्रतिपूर्ति कवरेज भी मुफ्त में मिलेगा। वर्तमान समय में, तीन नामांकन स्थल हैं:

- संयुक्त राज्य अमेरिका

- कनाडा

- यूनाइटेड किंगडम

अन्यथा, अपने डेटा की सुरक्षा के लिए इन तीन सरल तरीकों की जांच करें कि कैसे डेटा उल्लंघनों का मुकाबला करें: अपने डेटा की सुरक्षा के लिए 3 सरल तरीके कैसे डेटा उल्लंघनों का मुकाबला करें: अपने डेटा डेटा की सुरक्षा के लिए 3 सरल तरीके न केवल शेयर की कीमतों और सरकारी विभाग को प्रभावित करते हैं बजट। जब एक उल्लंघन की खबर मिलती है तो आपको क्या करना चाहिए? एक बड़े उल्लंघन के बाद और पढ़ें।

2. घटना-स्ट्रीम जावास्क्रिप्ट लाइब्रेरी क्रिप्टो-चोरी मैलवेयर के साथ इंजेक्शन

एक जावास्क्रिप्ट पुस्तकालय जो प्रति सप्ताह 2 मिलियन से अधिक डाउनलोड प्राप्त करता है, क्रिप्टोकरेंसी को चोरी करने के लिए डिज़ाइन किए गए दुर्भावनापूर्ण कोड के साथ इंजेक्ट किया गया था।

इवेंट-स्ट्रीम रिपॉजिटरी, एक जावास्क्रिप्ट पैकेज जो नोड.जेएस स्ट्रीमिंग मॉड्यूल के साथ काम करने को सरल बनाता है, उसमें अस्पष्ट कोड पाया गया था। जब शोधकर्ताओं ने कोड deobfuscated किया, तो यह स्पष्ट हो गया कि इसका लक्ष्य बिटकॉइन चोरी था।

विश्लेषण मोबाइल और डेस्कटॉप के लिए कोपे बिटकॉइन वॉलेट से जुड़े कोड लक्ष्य पुस्तकालयों का सुझाव देता है। यदि कोपे वॉलेट एक सिस्टम पर मौजूद है, तो दुर्भावनापूर्ण कोड वॉलेट सामग्री को चोरी करने का प्रयास करता है। इसके बाद यह एक मलेशियाई आईपी पते से जुड़ने का प्रयास करता है।

मूल डेवलपर, डोमिनिक टैर के बाद दुर्भावनापूर्ण कोड को इवेंट-स्ट्रीम रिपॉजिटरी में अपलोड किया गया था, लाइब्रेरी का नियंत्रण किसी अन्य डेवलपर, right9ctrl को सौंप दिया।

Right9ctrl ने लाइब्रेरी का एक नया संस्करण लगभग अपलोड कर दिया था जैसे ही नियंत्रण सौंप दिया गया था, नया संस्करण जिसमें दुर्भावनापूर्ण कोड कोपी वॉलेट को लक्षित किया गया था।

हालाँकि, उस समय से, right9ctrl ने लाइब्रेरी का एक और नया संस्करण अपलोड किया है - बिना किसी दुर्भावनापूर्ण कोड के। नया अपलोड भी कोप्पे के साथ मेल खाता है, जो दुर्भावनापूर्ण कोड द्वारा लक्षित जावास्क्रिप्ट पुस्तकालयों के उपयोग को हटाने के लिए अपने मोबाइल और डेस्कटॉप वॉलेट पैकेज को अपडेट करता है।

3. अमेज़न ने ब्लैक फ्राइडे से पहले डेटा ब्रीच के दिन टाल दिए

साल की सबसे बड़ी खरीदारी के दिन से कुछ दिन पहले (बार चाइना का सिंगल डे, बेशक), अमेज़ॅन को डेटा ब्रीच का सामना करना पड़ा।

“हम आपसे यह बताने के लिए संपर्क कर रहे हैं कि हमारी वेबसाइट ने अनजाने में एक तकनीकी त्रुटि के कारण आपके नाम और ईमेल पते का खुलासा कर दिया। मुद्दा तय हो गया है। यह आपके द्वारा की गई किसी भी चीज़ का परिणाम नहीं है, और आपको अपना पासवर्ड बदलने या कोई अन्य कार्रवाई करने की कोई आवश्यकता नहीं है। ”

ब्रीच के सटीक विवरणों का अनुमान लगाना मुश्किल है क्योंकि, अमेजन यह नहीं बता रहा है। हालांकि, यूके, यूएस, दक्षिण कोरिया और नीदरलैंड्स में अमेज़ॅन उपयोगकर्ताओं ने उल्लंघन के संबंध में अमेज़ॅन ईमेल प्राप्त करने की सूचना दी, इसलिए यह एक काफी वैश्विक मुद्दा था।

उपयोगकर्ता कुछ सांत्वना दे सकते हैं कि यह अमेज़ॅन तकनीकी मुद्दा था जो अमेज़न पर हमले के बजाय डेटा उल्लंघन के लिए अग्रणी था। सूचना जारी करने में कोई बैंकिंग जानकारी शामिल नहीं है।

हालांकि, अमेज़ॅन का संदेश कि प्रभावित उपयोगकर्ताओं को अपना पासवर्ड बदलने की कोई आवश्यकता नहीं है, यह गलत है। यदि आप अमेज़ॅन डेटा भंग से प्रभावित हुए हैं, तो अपना खाता पासवर्ड बदलें।

4. सेल्फ-एनक्रिप्टिंग सैमसंग और क्रूसियल एसएसडी कमजोरियाँ

सुरक्षा शोधकर्ताओं ने सैमसंग और महत्वपूर्ण स्व-एन्क्रिप्टिंग एसएसडी में कई महत्वपूर्ण कमजोरियों को उजागर किया। अनुसंधान दल ने तीन क्रूसिअल एसएसडी और चार सैमसंग एसएसडी का परीक्षण किया, जिसमें प्रत्येक मॉडल के साथ महत्वपूर्ण मुद्दों का परीक्षण किया गया।

नीदरलैंड में रेडबॉड विश्वविद्यालय के सुरक्षा शोधकर्ताओं कार्लो मिजेर और बर्नार्ड वैन गैस्टेल ने एटीए सुरक्षा और टीसीजी ओपल के ड्राइव के कार्यान्वयन में कमजोरियों [पीडीएफ] की पहचान की, जो एसएसडी पर एन्क्रिप्शन को लागू करने के लिए दो विनिर्देश हैं जो हार्डवेयर-आधारित एन्क्रिप्शन हैं।

मुद्दों की एक किस्म है:

- पासवर्ड और डेटा एन्क्रिप्शन कुंजी के बीच क्रिप्टोग्राफ़िक बाध्यकारी की कमी का मतलब है कि एक हमलावर पासवर्ड सत्यापन प्रक्रिया को संशोधित करके ड्राइव को अनलॉक कर सकता है।

- Crucial MX300 में निर्माता द्वारा निर्धारित पासवर्ड होता है - यह पासवर्ड एक खाली स्ट्रिंग है, उदाहरण के लिए, एक नहीं है।

- SSD पहनने के स्तर के शोषण के माध्यम से सैमसंग डेटा एन्क्रिप्शन कुंजी की वसूली।

असंतुष्ट रूप से, शोधकर्ताओं ने कहा कि ये कमजोरियां अन्य मॉडलों के साथ-साथ विभिन्न एसएसडी निर्माताओं पर बहुत अच्छी तरह से लागू हो सकती हैं।

कैसे अपने ड्राइव की रक्षा के बारे में सोच? यहां बताया गया है कि आप कैसे ओपन-सोर्स एन्क्रिप्शन टूल का उपयोग करके अपने डेटा की सुरक्षा करते हैं, VeraCrypt कैसे VeraCrypt का उपयोग करके अपने डेटा और फ़ाइलों को एन्क्रिप्ट और सुरक्षित करें। कैसे करें VeraCrypt का उपयोग करके अपने डेटा और फ़ाइलों को एन्क्रिप्ट और सुरक्षित करें एक मुक्त, खुला स्रोत एन्क्रिप्शन उपकरण है जिसका आप उपयोग कर सकते हैं विंडोज में अपने मूल्यवान व्यक्तिगत डेटा को एन्क्रिप्ट और संरक्षित करने के लिए। अधिक पढ़ें ।

5. Apple पे मालवेयर कैंपेन टारगेट iPhone यूज़र्स

iPhone उपयोगकर्ता Apple Pay को शामिल करने वाले चल रहे एक मैलवेयर अभियान का लक्ष्य हैं।

यह अभियान दो ऐप्पल पे-क्रेडेंशियल्स के उपयोगकर्ताओं को दो फ़िशिंग पॉप-अप का उपयोग करके रीडायरेक्ट और स्कैम करने का प्रयास करता है, हमले की शुरुआत प्रीमियम अखबारों और पत्रिकाओं की एक श्रृंखला के माध्यम से होती है जब आईओएस के माध्यम से एक्सेस किया जाता है।

मालवेयर, जिसे PayLeak के नाम से जाना जाता है, बिना सोचे-समझे iPhone उपयोगकर्ताओं को बचाता है जो चीनी-पंजीकृत डोमेन में दुर्भावनापूर्ण विज्ञापन पर क्लिक करते हैं।

जब उपयोगकर्ता डोमेन पर आता है, तो मैलवेयर डिवाइस गति, डिवाइस प्रकार (एंड्रॉइड या आईफोन) सहित क्रेडेंशियल की एक श्रृंखला की जांच करता है, और क्या डिवाइस ब्राउज़र लिनक्स x86_64, Win32, या MacIntel है।

इसके अलावा, मैलवेयर किसी भी एंटीवायरस या एंटीमैलेवेयर ऐप्स के लिए डिवाइस की जांच करता है।

यदि सही शर्तें पूरी होती हैं, तो एंड्रॉइड उपयोगकर्ताओं को फ़िशिंग साइट पर पुनर्निर्देशित किया जाता है जो दावा करता है कि उपयोगकर्ता ने अमेज़ॅन उपहार कार्ड जीता है।

हालाँकि, iPhone उपयोगकर्ताओं को दो पॉप-अप प्राप्त होते हैं। पहला यह अलर्ट है कि iPhone को अपडेट करने की आवश्यकता है, जबकि दूसरा उपयोगकर्ता को सूचित करता है कि उनके ऐप्पल पे ऐप को अपडेट करने की आवश्यकता है। दूसरा अलर्ट ऐपल पे क्रेडिट कार्ड की जानकारी को रिमोट कमांड और कंट्रोल सर्वर से साझा करता है।

6. वन मिलियन चिल्ड्रन ट्रैकर वॉचेबल देखता है

कम से कम एक मिलियन जीपीएस-सक्षम बच्चों की ट्रैकर घड़ियाँ कमजोरियों से भरे माता-पिता को बेची जाती हैं।

पेन टेस्ट पार्टनर्स के शोध ने अत्यंत लोकप्रिय MiSafe बच्चों की सुरक्षा घड़ी के साथ सुरक्षा के मुद्दों का एक विस्तृत विवरण दिया। जीपीएस-सक्षम घड़ियों को एक माता-पिता को हर समय अपने बच्चे के स्थान को ट्रैक करने की अनुमति देने के लिए डिज़ाइन किया गया है।

हालाँकि, सुरक्षा शोधकर्ताओं ने पाया कि डिवाइस आईडी नंबर- और इसलिए, उपयोगकर्ता खाता-तक पहुँचा जा सकता है।

खाते तक पहुँचने से सुरक्षा दल को बच्चे का पता लगाने, बच्चे की एक तस्वीर देखने, बच्चे और उनके माता-पिता के बीच बातचीत सुनने, या दूरस्थ कॉल करने या खुद बच्चे को संदेश देने में सक्षम हो गया।

“हमारे शोध को ब्रांडेड af मिसाफ्स बच्चों पर नजर रखने वाले’ घड़ियों पर किया गया था और यह 30, 000 घड़ियों को प्रभावित करता है। हालांकि, हमने कम से कम 53 अन्य बच्चों के ट्रैकर घड़ी ब्रांडों की खोज की जो समान या निकट-समान सुरक्षा मुद्दों से प्रभावित हैं। ”

बच्चों को निशाना बनाने वाले स्मार्ट उपकरणों में कमजोरियां कोई नया मुद्दा नहीं हैं। हैकर्स के नए मामले कनेक्टेड टॉयज को साबित करते हैं कि वे असुरक्षित रहते हैं। हैकर्स के नए मामले कनेक्टेड टॉयज को टारगेट करते हुए साबित करते हैं कि वे असुरक्षित हैं। हालांकि, यह एक चिंता का विषय है।

“तो आप अपने बच्चों के लिए सुरक्षित स्मार्ट खिलौने कैसे खरीदते हैं? आप नहीं करते हैं, ”हारून एक में आईटी इंजीनियर हारून ज़ेंडर कहते हैं। “लेकिन अगर आपको चाहिए, तो सबसे सस्ते विकल्पों के लिए न जाएं और वीडियो, वाई-फाई और ब्लूटूथ जैसी क्षमताओं को कम करने की कोशिश करें। इसके अलावा, यदि आपके पास एक उपकरण है और इसमें सुरक्षा दोष है, तो अपने सरकारी प्रतिनिधियों के पास पहुंचें, अपने नियामक निकायों को लिखें, इसके बारे में जानकारी दें, यह एकमात्र तरीका है जो इसे बेहतर बनाता है। "

नवंबर सुरक्षा समाचार राउंडअप

वे नवंबर 2018 से शीर्ष सुरक्षा कहानियों में से छह हैं। लेकिन बहुत अधिक हुआ; हमारे पास यह सब विस्तार से सूचीबद्ध करने के लिए जगह नहीं है। यहां पांच और दिलचस्प सुरक्षा कहानियां हैं जो पिछले महीने हुई थीं:

- साइबर सुरक्षा रणनीति के जापानी उप-प्रमुख ने खुलासा किया कि उन्होंने कभी कंप्यूटर का इस्तेमाल नहीं किया है।

- राष्ट्र-राज्य मैलवेयर स्टक्सनेट ईरान (फिर से) में सुविधाओं और संगठनों पर हमला करता है।

- IPhone X, Samsung Galaxy S9, और Xiaomi Mi6 डिवाइस में हैकर्स को ज़ीरो-डे-शोषण का पता चलता है।

- Microsoft विभिन्न हैकिंग समूहों द्वारा कई हमलों में उपयोग किए गए एक विंडोज शून्य-दिन के शोषण को पैच करता है।

- पेगासस उन्नत स्पाइवेयर का उपयोग मैक्सिको में खोजी पत्रकारों को लक्षित करने के लिए किया जाता है।

साइबरसिटी न्यूज का एक और बवंडर। साइबरसिटी की दुनिया लगातार बदल रही है, और नवीनतम उल्लंघनों, मैलवेयर और गोपनीयता के मुद्दों को ध्यान में रखते हुए एक संघर्ष है।

इसलिए हम हर महीने आपके लिए समाचारों के सबसे महत्वपूर्ण और सबसे दिलचस्प बिट्स को गोल करते हैं।

अगले महीने की शुरुआत में वापस जांचें - नए साल की शुरुआत, आपके दिसंबर 2018 सुरक्षा राउंडअप के लिए कम नहीं। अगले महीने सिक्योरिटी राउंडअप में MakeUseOf 2018 का साल भी देखेगा। इस बीच, अपने स्मार्ट उपकरणों को सुरक्षित करने के लिए इन पांच युक्तियों और युक्तियों को देखें। अपने स्मार्ट उपकरणों को सुरक्षित करने के लिए 5 युक्तियां और IoT डिवाइसेस आपके स्मार्ट उपकरणों और IoT उपकरणों को सुरक्षित रखने के लिए 5 युक्तियां स्मार्ट होम हार्डवेयर इंटरनेट ऑफ थिंग्स का हिस्सा है, लेकिन कितना सुरक्षित है क्या आपका नेटवर्क इन उपकरणों से जुड़ा है? अधिक पढ़ें ।

इमेज क्रेडिट: कार्लिस डैंब्रांस / फ़्लिकर

इसके बारे में अधिक जानें: अमेज़ॅन, ऐप्पल पे, ब्लैक फ्राइडे, कंप्यूटर सिक्योरिटी, क्रिप्टोक्यूरेंसी, मालवेयर, सिक्योरिटी ब्रीच, सॉलिड स्टेट ड्राइव, खिलौने।