6 तरीके से सुरक्षित रहने के लिए समझौता टॉर एग्जिट नोड्स

विज्ञापन

इंटरनेट पर अपनी गोपनीयता की रक्षा करने के लिए टॉर सबसे शक्तिशाली उपकरणों में से एक है। लेकिन, जैसा कि हाल के वर्षों में देखा गया है, तोर की शक्ति सीमाओं के साथ आती है। आज, हम यह देखने जा रहे हैं कि टो कैसे काम करता है, यह क्या करता है और क्या नहीं करता है, और इसका उपयोग करते समय सुरक्षित कैसे रहें।

उन तरीकों के लिए पढ़ें जिन पर आप दुष्ट या बुरे टोर से बाहर निकल सकते हैं।

संक्षेप में टो: क्या टो है?

टॉर इस तरह काम करता है: जब आप टॉर के माध्यम से संदेश भेजते हैं, तो यह पूरे टोर नेटवर्क पर रैंडम कोर्स पर भेजा जाता है। यह "प्याज मार्ग" के रूप में जानी जाने वाली तकनीक का उपयोग करता है। प्याज मार्ग एक लिफाफे की एक श्रृंखला में सील किए गए एक संदेश को भेजने जैसा है, प्रत्येक एक पैडलॉक के साथ सुरक्षित है।

नेटवर्क में प्रत्येक नोड अगले गंतव्य को पढ़ने के लिए सबसे बाहरी लिफाफा खोलकर संदेश को कम कर देता है, फिर अगले पते पर स्टिल-सील्ड (एन्क्रिप्टेड) इनर लिफाफे भेजें।

नतीजतन, कोई भी व्यक्ति टो नेटवर्क नोड श्रृंखला में एक से अधिक लिंक नहीं देख सकता है, और संदेश का मार्ग ट्रेस करना बेहद मुश्किल हो जाता है।

आखिरकार, हालांकि, संदेश को कहीं न कहीं हवा देना है। यदि यह "Tor हिडन सर्विस" में जा रहा है, तो आपका डेटा Tor नेटवर्क के भीतर रहता है। एक टो छिपी हुई सेवा एक सर्वर है जो टोर नेटवर्क के सीधे कनेक्शन के साथ और नियमित इंटरनेट के कनेक्शन के बिना (कभी-कभी क्लैरन के रूप में संदर्भित) है।

लेकिन अगर आप टोर ब्राउज़र और टोर नेटवर्क को प्रॉक्सी के रूप में क्लैरेट के लिए उपयोग कर रहे हैं, तो यह थोड़ा और जटिल हो जाता है। आपका ट्रैफ़िक "एक्ज़िट नोड" से होकर जाना चाहिए। एग्ज़िट नोड एक विशेष प्रकार का टॉर नोड है जो आपके इंटरनेट ट्रैफ़िक को वापस क्लैरिनेट तक पहुंचाता है।

जबकि अधिकांश टॉर एग्जिट नोड्स ठीक हैं, कुछ समस्या पेश करते हैं। आपका इंटरनेट ट्रैफ़िक एक निकास नोड से स्नूपिंग के लिए असुरक्षित है। लेकिन यह ध्यान रखना महत्वपूर्ण है कि यह उन सभी से दूर है। समस्या कितनी बुरी है? क्या आप दुर्भावनापूर्ण निकास नोड्स से बच सकते हैं?

कैसे पकड़ें बुरी तोर से बाहर

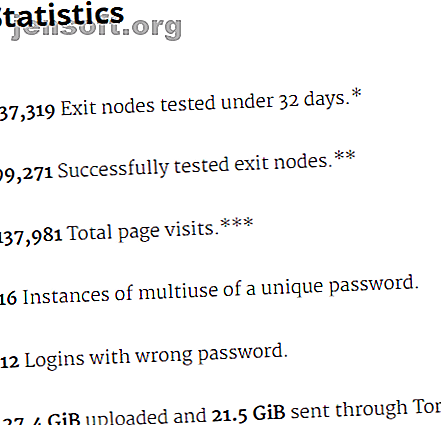

एक स्वीडिश सुरक्षा शोधकर्ता, जिसका नाम "क्लो" है, ने एक ऐसी तकनीक विकसित की, जो भ्रष्ट टोर एक्जिट नोड्स को खुद को प्रकट करने में मदद करती है; मूल ब्लॉग अब सक्रिय नहीं है]। तकनीक को एक हनीपोट के रूप में जाना जाता है, और यहां बताया गया है कि यह कैसे काम करता है।

सबसे पहले, क्लो ने हनीपोट के रूप में सेवा करने के लिए एक वैध दिखने वाले डोमेन नाम और वेब डिज़ाइन का उपयोग करके एक वेबसाइट स्थापित की। विशिष्ट परीक्षण के लिए, च्लोए ने एक बिटकॉइन व्यापारी के समान एक डोमेन बनाया। फिर, क्लो ने उस समय सक्रिय प्रत्येक टॉर एग्जिट नोड की एक सूची डाउनलोड की, टॉर में लॉग इन किया, और प्रत्येक टॉर एग्जिट नोड का उपयोग किया, बदले में, साइट में लॉग इन करने के लिए।

परिणामों को साफ रखने के लिए, उसने प्रश्न में प्रत्येक निकास नोड के लिए एक अद्वितीय खाते का उपयोग किया (अनुसंधान के समय लगभग 1, 400)।

फिर, क्लो वापस बैठ गया और एक महीने तक इंतजार किया। जो भी एग्जिट नोड्स बाहर निकलने वाले टॉर ट्रैफ़िक से लॉगिन क्रेडेंशियल्स चुराने का प्रयास कर रहे थे, वे यूनीक लॉगिन विवरण देखेंगे, उपयोगकर्ता नाम और पासवर्ड चोरी करेंगे और इसका उपयोग करने का प्रयास करेंगे। हनीपोट बिटकॉइन मर्चेंट साइट लॉगिन प्रयासों को नोट करेगी और नोट करेगी।

क्योंकि प्रत्येक उपयोगकर्ता नाम और पासवर्ड संयोजन प्रत्येक निकास नोड के लिए अद्वितीय था, क्लो ने जल्दी से कई दुर्भावनापूर्ण टोर निकास नोड्स को उजागर किया।

1, 400 नोड्स में से 16 ने लॉगिन क्रेडेंशियल्स चोरी करने का प्रयास किया। यह कई तरह नहीं लगता है, लेकिन एक भी बहुत अधिक है।

क्या टोर एग्जिट नोड्स खतरनाक हैं?

च्लोए का टोर एक्जिट नोड हनीपोट प्रयोग रोशन था। यह सच है कि दुर्भावनापूर्ण टॉर एग्जिट नोड्स किसी भी डेटा का उपयोग करने का अवसर ले सकते हैं जो वे प्राप्त कर सकते हैं।

इस मामले में, हनीपोट अनुसंधान केवल टॉर एग्जिट नोड्स उठा रहा था, जिनके ऑपरेटरों को जल्दी से कुछ बिटकॉइन चोरी करने में रुचि है। आपको यह विचार करना होगा कि एक अधिक महत्वाकांक्षी अपराधी शायद इस तरह के एक साधारण हनीपोट में नहीं दिखाई देगा।

हालाँकि, यह एक दुर्भावनापूर्ण प्रदर्शन है जो एक दुर्भावनापूर्ण टॉर एग्ज़िट नोड कर सकता है, जिसे देखते हुए अवसर दिया जाता है।

2007 में वापस, सुरक्षा शोधकर्ता डैन एगरस्टैड ने प्रयोग के तौर पर पांच समझौता किए हुए टोर एक्जिट नोड्स को चलाया। एगरस्टैड ने खुद को दुनिया भर के हजारों सर्वरों के लिए लॉगइन विवरणों के कब्जे में पाया, जिनमें ऑस्ट्रेलियाई, भारतीय, ईरानी, जापानी और रूसी दूतावासों के सर्वर शामिल थे। निश्चित रूप से, ये बेहद संवेदनशील जानकारी के साथ आते हैं।

एगरस्टेड का अनुमान है कि उनके टोर एग्जिट नोड्स के माध्यम से चलने वाले 95% ट्रैफिक को बिना मानक HTTP प्रोटोकॉल का उपयोग किए, उसे सामग्री तक पूरी पहुंच प्रदान करने के लिए अनएन्क्रिप्टेड किया गया था।

अपने शोध को ऑनलाइन पोस्ट करने के बाद, एगरस्टैड को स्वीडिश पुलिस ने छापा मारा और हिरासत में ले लिया। उनका दावा है कि उनमें से एक पुलिस अधिकारी ने उन्हें बताया कि गिरफ्तारी अंतरराष्ट्रीय दबाव के कारण हुई थी।

दुर्भावनापूर्ण टॉर एग्जिट नोड्स से बचने के 5 तरीके

जिन विदेशी शक्तियों की जानकारी से समझौता किया गया था, उनसे एक बुनियादी गलती हुई; उन्होंने गलत समझा कि टॉर कैसे काम करता है और इसके लिए क्या है। धारणा है कि टॉर एंड-टू-एंड एन्क्रिप्शन टूल है। यह नहीं है। टोर आपके ब्राउजिंग और मैसेज की उत्पत्ति को अनाउंस करेगा, लेकिन कंटेंट को नहीं।

यदि आप नियमित इंटरनेट ब्राउज़ करने के लिए Tor का उपयोग कर रहे हैं, तो एक निकास नोड आपके ब्राउज़िंग सत्र पर स्नूप कर सकता है। यह बेईमान लोगों के लिए एक शक्तिशाली प्रोत्साहन प्रदान करता है जो केवल जासूसी, चोरी या ब्लैकमेल के लिए निकास नोड्स स्थापित करता है।

अच्छी खबर यह है कि कुछ सरल तरकीबें हैं जिनका उपयोग आप टोर का उपयोग करते हुए अपनी गोपनीयता और सुरक्षा की रक्षा के लिए कर सकते हैं।

1. डार्कवेब पर रहें

खराब निकास नोड्स से सुरक्षित रहने का सबसे आसान तरीका उनका उपयोग नहीं करना है। यदि आप टोर छिपी सेवाओं का उपयोग करने के लिए चिपके रहते हैं, तो आप अपने सभी संचारों को एन्क्रिप्ट कर सकते हैं, बिना क्लैरेट से बाहर निकले। यह संभव होने पर अच्छी तरह से काम करता है। लेकिन यह हमेशा व्यावहारिक नहीं होता है।

टॉर नेटवर्क को देखते हुए (कभी-कभी "डार्कवेब" के रूप में जाना जाता है) नियमित इंटरनेट से हजारों गुना छोटा होता है, आप हमेशा वह नहीं पाएंगे जो आप खोज रहे हैं। इसके अलावा, यदि आप किसी भी सोशल मीडिया साइट (बार फेसबुक का उपयोग करना चाहते हैं, जो एक टोर प्याज साइट संचालित करती है, तो फेसबुक को 5 चरणों में कैसे ब्राउज़ करें) 5 से अधिक चरणों में फेसबुक को कैसे ब्राउज़ करें? फेसबुक का उपयोग करते समय सुरक्षित रहना चाहते हैं? नेटवर्क ने एक .onion पता लॉन्च किया है! यहाँ पर फेसबुक को टोर पर कैसे उपयोग किया जाता है। और पढ़ें), आप एक निकास नोड का उपयोग करेंगे।

2. HTTPS का उपयोग करें

टो को अधिक सुरक्षित बनाने का एक और तरीका एंड-टू-एंड एन्क्रिप्शन का उपयोग करना है। आपके संचार को सुरक्षित करने के लिए पहले से कहीं अधिक साइटें HTTPS का उपयोग कर रही हैं Google Is HTTPS को Chrome डिफ़ॉल्ट बना रही है Google HTTPS को Chrome डिफ़ॉल्ट बना रही है और अब सभी एन्क्रिप्ट की गई आधी से अधिक वेबसाइटों के साथ, HTTPS को अपवाद के बजाय डिफ़ॉल्ट विकल्प के रूप में सोचने का समय आ गया है। यही है, कम से कम, Google के अनुसार। पुराने, असुरक्षित HTTP मानक के बजाय अधिक पढ़ें। HTTPS Tor में डिफ़ॉल्ट सेटिंग है, जो इसे समर्थन करने वाली साइटों के लिए है। यह भी ध्यान दें कि .onion साइटें मानक के रूप में HTTPS का उपयोग नहीं करती हैं क्योंकि टोर नेटवर्क के भीतर संचार, टो छिपी सेवाओं का उपयोग करना इसकी प्रकृति, एन्क्रिप्टेड है।

लेकिन अगर आप HTTPS को सक्षम करते हैं, जब आपका ट्रैफिक टो नेटवर्क को एक नोड से बाहर निकलता है, तो आप अपनी गोपनीयता बनाए रखते हैं। HTTPS आपके इंटरनेट ट्रैफ़िक को कैसे सुरक्षित रखता है, इसके बारे में अधिक जानने के लिए इलेक्ट्रॉनिक फ्रंटियर फ़ाउंडेशन के Tor और HTTPS इंटरैक्टिव गाइड की जाँच करें।

किसी भी मामले में, यदि आप टोर ब्राउज़र का उपयोग करके एक नियमित इंटरनेट साइट से जुड़ रहे हैं, तो सुनिश्चित करें कि आपकी संवेदनशील जानकारी प्रसारित करने से पहले HTTPS बटन हरा है।

3. अनाम सेवाओं का उपयोग करें

तीसरा तरीका है कि आप अपनी टोर सुरक्षा में सुधार कर सकते हैं वेबसाइटों और सेवाओं का उपयोग करें जो पाठ्यक्रम के रूप में आपकी गतिविधियों पर रिपोर्ट नहीं करते हैं। यह इस दिन और उम्र में किया गया आसान है, लेकिन कुछ छोटे समायोजन एक महत्वपूर्ण प्रभाव डाल सकते हैं।

उदाहरण के लिए, Google खोज से DuckDuckGo पर स्विच करने से आपका ट्रैक करने योग्य डेटा फ़ुटप्रिंट कम हो जाता है। एन्क्रिप्टेड मैसेजिंग सेवाओं जैसे रिकोचैट (जिसे आप टॉर नेटवर्क पर रूट कर सकते हैं) पर स्विच करने से भी आपकी गुमनामी में सुधार होता है।

4. व्यक्तिगत जानकारी का उपयोग करने से बचें

अपनी गुमनामी को बढ़ाने के लिए उपकरणों का उपयोग करने के लिए, आपको टोर पर किसी भी व्यक्तिगत जानकारी को भेजने या उपयोग करने से बचना चाहिए। शोध के लिए टॉर का उपयोग करना ठीक है। लेकिन अगर आप मंचों में संलग्न हैं या अन्य टोर छिपी सेवाओं के साथ बातचीत करते हैं, तो किसी भी व्यक्तिगत पहचान योग्य जानकारी का उपयोग न करें।

5. लॉगिन, सदस्यता और भुगतान से बचें

आपको उन साइटों और सेवाओं से बचना चाहिए जिनके लिए आपको लॉग इन करने की आवश्यकता है। मेरा यहाँ मतलब है कि दुर्भावनापूर्ण टोर निकास नोड के माध्यम से अपने लॉगिन क्रेडेंशियल्स भेजने के गंभीर परिणाम हो सकते हैं। क्लो का हनीपोट इसका एक आदर्श उदाहरण है।

इसके अलावा, यदि आप टोर का उपयोग करके किसी सेवा में लॉग इन करते हैं, तो आप अच्छी तरह से पहचान योग्य खाता जानकारी का उपयोग शुरू कर सकते हैं। उदाहरण के लिए, यदि आप टोर का उपयोग करके अपने नियमित Reddit खाते में लॉग इन करते हैं, तो आपको विचार करना होगा कि क्या आपके पास पहले से जुड़ी जानकारी की पहचान है।

इसी तरह, फेसबुक प्याज साइट एक सुरक्षा और गोपनीयता को बढ़ावा देने वाली है, लेकिन जब आप अपने नियमित खाते का उपयोग करके साइन-इन और पोस्ट करते हैं, तो यह छिपा नहीं है, और कोई भी इसे ट्रैक कर सकता है (हालांकि वे स्थान को देखने में सक्षम नहीं होंगे। आपने इसे भेजा)।

टो जादू नहीं है। यदि आप किसी खाते में लॉगिन करते हैं, तो यह एक ट्रेस छोड़ देता है।

6. एक वीपीएन का उपयोग करें

अंत में, एक वीपीएन का उपयोग करें। एक वर्चुअल प्राइवेट नेटवर्क (वीपीएन) टोर नेटवर्क को छोड़ने के बाद आपके डेटा को एन्क्रिप्ट करने के लिए आपको लगातार एग्जॉस्ट नोड्स से सुरक्षित रखता है। यदि आपका डेटा एन्क्रिप्ट किया गया है, तो एक दुर्भावनापूर्ण निकास नोड को इसे इंटरसेप्ट करने और यह पता लगाने का प्रयास नहीं होगा कि आप कौन हैं।

MakeUseOf के दो पसंदीदा वीपीएन प्रदाता ExpressVPN हैं (MakeUseOf पाठकों को 49% छूट मिलती है) और साइबरगॉस्ट (हमारे पाठक तीन साल के साइनअप के साथ 80% बचा सकते हैं)। जब यह मायने रखता है तो दोनों के पास आपके डेटा को निजी रखने के लंबे, सम्मानित इतिहास हैं।

टॉर का उपयोग करते हुए सुरक्षित रहना

टो, और विस्तार से, डार्कवेब, खतरनाक होने की जरूरत नहीं है। यदि आप इस लेख में सुरक्षा युक्तियों का पालन करते हैं, तो आपके जोखिम की संभावना काफी कम हो जाएगी। याद करने के लिए महत्वपूर्ण बात धीरे-धीरे आगे बढ़ना है!

टॉर और डार्क वेब के बारे में अधिक जानना चाहते हैं? निःशुल्क MakeUseOf ईमेल कोर्स में साइन अप करें कि आप छिपे हुए इंटरनेट का पता कैसे लगा सकते हैं - यह आप एक सुरक्षित इंटरनेट की दुनिया को पार करते हुए आपको सुरक्षित रखेंगे। अन्यथा, अधिक सुरक्षा युक्तियों और ट्रिक्स के लिए मेरे अनौपचारिक उपयोगकर्ता के मार्गदर्शक को देखें तथाकथित "डीप वेब" के लिए। टो ग्रह पर किसी भी संगठन द्वारा नहीं तोड़ा जा सकता है। अधिक पढ़ें ।

इसके बारे में और अधिक जानें: एन्क्रिप्शन, ऑनलाइन प्राइवेसी, सर्विलांस, टोर नेटवर्क।